| Главная » Ответы к тестам |

| Категория: | Ответы к тестам |

| Предмет: | |

| ВУЗ: | Университет Синергия (МОИ, МТИ, МосАП) |

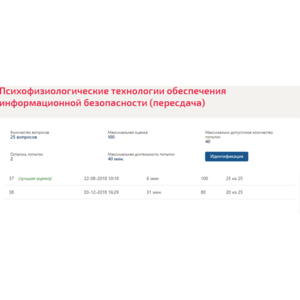

| Описание: | 25 вопросов с ответами. Итоговая оценка 100/100 баллов. |

| Размер файла: | 48.0Kb |

| Цена: |

Под информационным оружием следует понимать …

оружие, представляющее психологические приемы и средства, направленные на манипуляцию личности

средства информационно-психологического воздействия

совокупность специальных устройств, средств и технологий, а также форм и методов их применения, которые предназначены для достижения целей информационной войны (борьбы) и нанесения противнику необходимого уро^на путем опасных информационных воздействий на его морально-психологическую сферу и информационные системы

Психологическое обеспечение – это …

комплекс мероприятий, направленных на адаптацию к изменениям в обстановке через активное использование своих индивидуальных и профессиональных возможностей

мероприятии направленные на психологическую защиту

совокупность приемов, средств и программ

Психолингвистическая система «ВААЛ» применяется для …

составление текстов выступлений с заранее заданными характеристиками воздействия на потенциальную аудиторию (как фактор сохранения и усиления влияния)

активного формирования эмоционального отношения к конкретному лицу со стороны окружения для мягкого

гипноза личности

Психовирусы – это…

средства скрытого информационно-психологического воздействия на психику и здоровье операторов ЭВМ

программы направленные на психику личности

вирусы распространяемые посредством психологического воздействия

Хакеры – это…

преступники в сфере информационных систем

компьютерные взломщики, воры, мошенники, злоумышленники и шпионы компьютерные злоумышленники

Процесс перестройки сознания личности включает фазы:…

размораживания, действия, замораживания

сна, бодрствования, деятельности

разгона, обгона, угона

Информационная безопасность, по законодательству РФ, – это …

методологический подход к обеспечению безопасности

состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства

свод норм, соблюдение которых призвано защитить компьютеры и сеть от несанкционированного доступа

состояние защищенности национальных интересов РФ в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства

Система защиты информации – это …

специальные подразделения, выполняющие мероприятия по защите информации

организованная совокупность специальных органов, средств, методов и мероприятий, обеспечивающих защиту информации от внутренних и внешних угроз

система средств инженерно-технической защиты, обеспечивающая приемлемый уровень информационной безопасности

Основными мероприятиями по защите от разглашения относится…

разработка перечня сведений, составляющих коммерческую тайну предприятия; доведение перечня сведений, составляющих коммерческую тайну до каждого сотрудника, допущенного к ним, с обязательством этого сотрудника сохранять коммерческую тайну; контроль за сохранностью коммерческих секретов

разработка перечня сведений, составляющих коммерческую тайну предприятия

доведение перечня сведений, составляющих коммерческую тайну до каждого сотрудника, допущенного к ним, с обязательством этого сотрудника сохранять коммерческую тайну

контроль за сохранностью коммерческих секретов

Угрозы информационной безопасности выражаются …

в несанкционированном разглашении информации

в уничтожении информации

в нарушении конфиденциальности, целостности и доступности

в незаконном изменении (модификации) информации

Под конфиденциальностью информации понимается …

актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения

возможность за приемлемое время получить требуемую информационную услугу защита от несанкционированного доступа к информации

К внешним угрозам информационной безопасности баз данных относятся

ошибки при определении условий и параметров функционирования внешней среды, в которой предстоит использовать информационную систему и, в частности, программно-аппаратные средства защиты данных

искажения в каналах передачи информации, поступающей от внешних источников, циркулирующих в системе и передаваемой потребителям, а также недопустимые значения и изменения характеристик потоков информации из внешней среды и внутри системы

системные ошибки при постановке целей и задач проектирования автоматизированных информационных систем и их компонент, допущенные при формулировке требований к функциям и характеристикам средств обеспечения безопасности системы

К внутренним угрозам информационной безопасности баз данных относятся: умышленные, деструктивные действия лиц с целью искажения, уничтожения или хищения программ, данных и документов системы, причиной которых являются нарушения информационной безопасности защищаемого объекта

изменения состава и конфигурации комплекса взаимодействующей аппаратуры системы за пределы, проверенные при тестировании или сертификации системы недостаточная эффективность используемых методов и средств обеспечения информационной безопасности в штатных или особых условиях эксплуатации системы

Информационная безопасность личности, общества и государства характеризуется

отсутствием опасностей личности, обществу и государству

степенью защищенности основных сфер жизнедеятельности (экономики, науки, техносферы, сферы управления, общественного сознания, личности и т. д.) по отношению к опасным {дестабилизирующим, деструктивным, ущемляющим интересы личности, общества и государства), информационным воздействиям, причем как к внедрению, так и к извлечению информации

уровнем защищенности экономики, науки, техносферы, сферы управления, общественного сознания, личности, общества и государства

Под информационной безопасностью (безопасностью информации) понимается …

состояние защищенности информационной среды общества

комплекс организационно-технических мероприятий, обеспечивающих сохранность информационных ресурсов

состояние, при котором отсутствуют явные и скрытые угрозы информационным ресурсам

При определении ценности информационного ресурса основным параметром является

потенциальный ущерб

реальная прибыль

потенциальная прибыль

реальный ущерб

Контроля сознания направлен на …

разрушение личности индивидуума — его поведения, мыслей, эмоций манипуляцию личности

мотивацию личности

Психологическая война – это …

система действий, связанных с непрерывным, всесторонним, скоординированным и целенаправленным использованием лжи и демагогии, экономического, политического и иного давления, разведывательных актов и провокаций, и соответствующее воздействие на сознание, и поведение объекта воздействия

конфликт с применением психологических средств

конфликт с применением не силовых методов борьбы

Угроза – это…

воздействие, нанесшее ущерб информационной системе

достоверные сведения о злоумышленных действиях в отношении информационной системы

потенциально или реально существующие воздействия на информационную систему, приводящие к материальному или моральному ущербу

Для оказание психологического давления используются …

физическое воздействие и пытки

перехват инициативы, сокращение времени для принятия решения, заинтересовывание возможностями и т.п.

проникновение в психическую сферу адресата, играя на его различных инте->ресах и потребностях и одновременно актуализируя у него опасения (стремление к успеху, деньгам, славе, сексуальному удовольствию и т.д.)

Среди сомато-психологического оружия можно выделить …

средства, создающие непреодолимый дискомфорт окружающей среды – зловонные бомбы, созидающие и распространяющие нестерпимые запахи, тепловое (энергетическое) оружие способное действовать сквозь стены и повышать темепературу окружающей среды и организма до 100 градусов и др.

оружие, направленное на физическое состояние человека

оружие, основанное на сомато-психологического принципах

Защита от утечки конфиденциальной информации сводится к …

комплексное выполнение мероприятий по выявлению, умету и контролю возможных каналов утечки в конкретных условиях и проведению организационных, организационно-технических и технических мероприятий по ликвидации каналов утечки

проведению организационных, организационно-технических и технических мероприятий по ликвидации каналов утечки

выявлению, учету и контролю возможных каналов утечки в конкретных условиях

При противостоянии чужому влиянию должны преобладать

логика активно-выжидательной позиции

вера в свои силы (главное не пересилить, а осилить партнера)

чувство такта и эмоциональное самообладание

физическая сила

Доктрина информационной безопасности РФ-это …

совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности Российской Федерации;

совокупность нормативных актов, обязательных для выполнения всеми хозяйствующими субъектами

совокупность документов, регламентирующих организационно-технические мероприятия по обеспечению информационной безопасности Российской Федерации

Информационный криминал – это …

преступления в сфере защиты персональных данных, коммерческой информации и банковских данных

действия направленные на нарушения закона в информационной сфере

действия отдельных лиц, групп или криминальных сообществ, направленные на взлом защиты, скрытное проникновение в информационные системы, хищение или уничтожение персональной, конфиденциальной или секретной информации в корыстных или хулиганских целях